Управление доступом в офис

一、 Введение системы

ReconReCon разработала систему управления доступом и посещаемостью предприятия, основанную на всесторонних исследованиях и разработках, безопасности и простоте. Система контроля посещаемости - это решение, отвечающее потребностям крупного бизнеса.

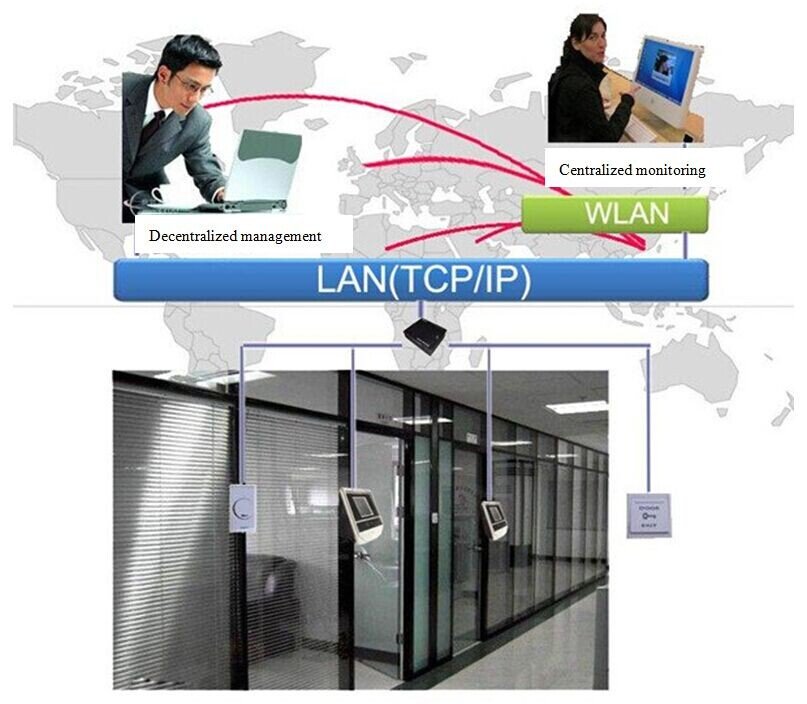

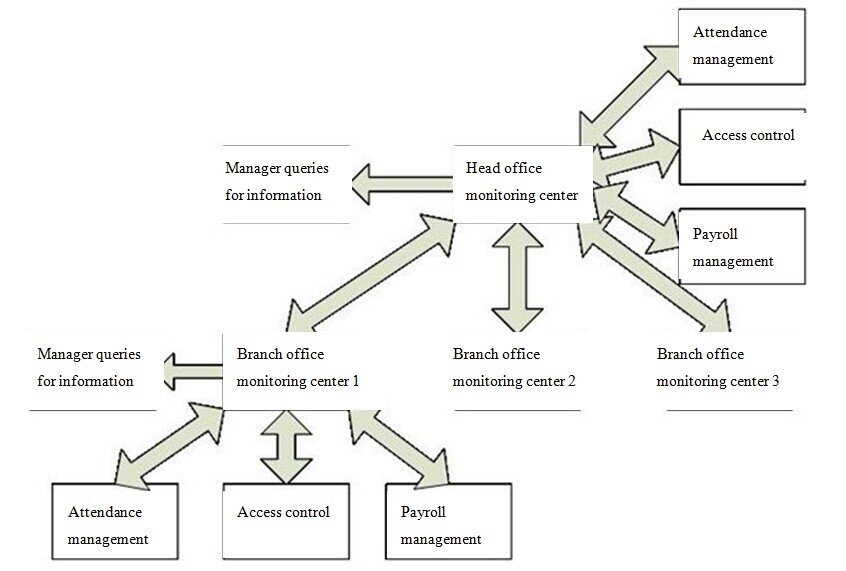

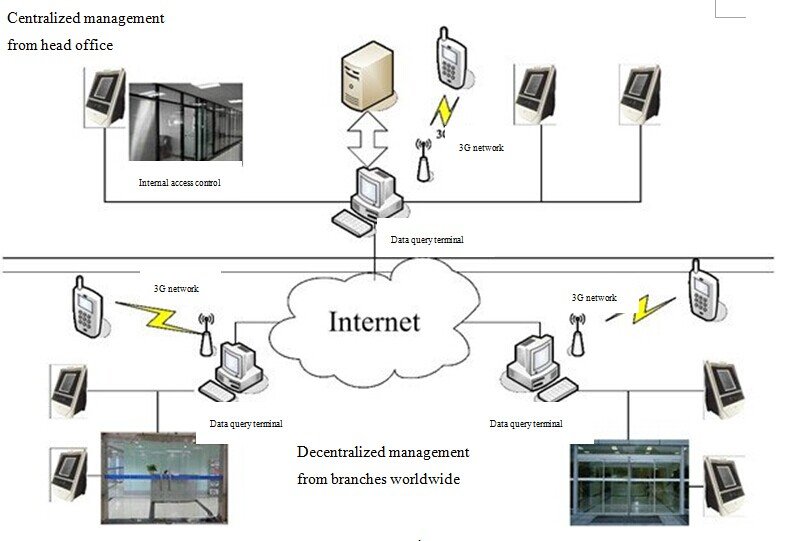

Система контроля доступа и посещаемости ReCon основана на технологии распознавания лиц и работает через интернет и сетевую связь 3G, используя как централизованный мониторинг, так и децентрализованную модель управления. Эта высокопроизводительная модель управления обеспечивает простую реализацию политики компании и оценки эффективности, повышения эффективности управления и повышения конкурентоспособности компании. Благодаря большим возможностям системы контроль доступа и посещаемости возможен как в местных, так и в глобальных сетях. Система позволяет устанавливать иерархические параметры управления, чтобы эффективно защищать и отслеживать записанные данные. Она также проста в использовании, поэтому такие функции, как запросы данных, управление посещаемостью, план работы персонала, статистические вычисления, экспорт отчетов и запросы системных журналов, могут быть легко выполнены удаленно.

二、Системные функции

三、Системный Обзор

Схема работы системы

Глобальный доступ к Интернету закладывает основу ReCon’s Enterprise Access Control and Attendance System. Основываясь на архитектуре сети B / S, система характеризуется полнотой, безопасностью и простотой использования. Мощные функции обеспечивают систему контроля доступа, которая действительно разумна и безопасна.

Глобальный доступ к Интернету закладывает основу ReCon’s Enterprise Access Control and Attendance System. Основываясь на архитектуре сети B / S, система характеризуется полнотой, безопасностью и простотой использования. Мощные функции обеспечивают систему контроля доступа, которая действительно разумна и безопасна.

Как только личность и другая информация пользователя обнаруживаются на терминале распознавания лиц, запускаются настройки контроля доступа и посещаемости. Идентификационные данные сотрудника (включая результат идентификации и операционную запись) передаются через Интернет для хранения на сервере центрального офиса. Эта информация может быть запрошена в любом филиале на терминале данных или к ней можно получить доступ на мобильном устройстве. Менеджеры в центральном офисе могут использовать терминалы данных для запроса идентификационной информации всех сотрудников компании. Система удобна в использовании: после регистрации пользователи могут быть идентифицированы на других терминалах распознавания лиц, поэтому нет необходимости повторять регистрацию в разных географических регионах, а сотрудники могут использовать систему для подачи заявления на отпуск и сверхурочную работу. Безопасность и конфиденциальность - это другие ключевые характеристики системы контроля доступа и посещаемости предприятия. Используется иерархическая схема разрешений с различными разрешениями для разных регионов, эффективно контролирующая вход в систему и доступ к информации и позволяющая полностью конфиденциально управлять информацией пользователя.

四、Платформа управления посещаемостью / рабочим временем работников

Скриншот платформы посещаемости

Платформа управления системой работает на архитектуре B/S (Browser/Server), сетевой архитектуре, разработанной на определенном этапе развития Интернета, в которой веб-браузеры являются наиболее важным клиентским программным обеспечением. Преимущество заключается в том, что его можно использовать из любого места без необходимости установки какого-либо специального программного обеспечения - все, что требуется – это компьютер с доступом в Интернет. Платформа посещаемости включает в себя три ключевых модуля управления: 1. Управление персоналом: это управление организационной структурой, управление личными данными, управление трансфертами сотрудников, ежегодный учет отпусков и управление текущими делами; 2. Управление работой предприятия: этот модуль включает в себя управление рабочей силой, учет посещаемости, данные о работе машин, планирование отпусков, составление графиков сверхурочных работ, анализ данных посещаемости и ежемесячное управление отчетами о посещаемости; 3. Управление системой: выбор времени работы, информация о регистрации системы, управление ролью системы и управление пользователями системы.

五、Система контроля доступа

Система контроля доступа состоит из аппаратных устройств (терминалы распознавания лиц, контроллеры доступа, дверные звонки, кнопки выхода, коннекторы питания, источники питания и т. д.).

На приведенной ниже диаграмме показан рабочий процесс системы:

Схема системы контроля доступа

Все станции контроля доступа оснащены терминалом управления доступом, доступ основан на технологии распознавания лиц (дополненной карточкой или паролем) для идентификации пользователя. После успешного распознавания системные настройки срабатывают (например, открытие или закрытие двери, использование принтера и т. д.), и вся идентифицированная информация передается через Интернет в центральный офис для хранения. Затем эту информацию могут просмотреть менеджеры с соответствующими уровнями допуска.

六、Блок-схема последовательности операций системы

Системная блок-схема

七、Особенности системы:

● Сетевая коммуникация, широкий охват: менеджеры могут осуществлять мониторинг удаленно, и пользователи могут получить доступ к системе на любом терминале после получения разрешения.

● Установить разрешения для защищенных и конфиденциальных данных: ограничения на доступ менеджеров и пользователей для защиты личных данных пользователя.

● Высокая точность и надежность: последние разработки в области алгоритмов распознавания лиц используются для обеспечения точного определения каждого лица.

● Высокая стабильность и низкое энергопотребление: используется высокопроизводительный низкоточный процессор DSP, работающий полностью автономно. Система стабильно работает в долгосрочных испытаниях, а автоматический режим ожидания поддерживается для экономии энергии и защиты окружающей среды.

● Простой, удобный интерфейс: сенсорный экран TFT LCD дополняется удобным графическим интерфейсом и программным обеспечением для управления веб-клиентами.

● Гибкие режимы идентификации для повышения безопасности: режимы могут быть гибко установлены в соответствии с потребностями пользователя - примеры включают только распознавание лиц, пароль + лицо и ID / IC-карту + распознавание лиц.

● Разумная функция самообучения. Лица людей автоматически захватываются и включаются функции самообучения. База данных лиц динамически обновляется по причине изменения прически, цвета кожи, возраста, поэтому лица всегда правильно распознаются.

● Регистрация в режиме реального времени: ведение журнала в реальном времени позволяет вручную запрашивать, идентифицировать и проверять а также удобно просматривать и распечатывать информацию.

Глобальный доступ к Интернету закладывает основу ReCon’s Enterprise Access Control and Attendance System. Основываясь на архитектуре сети B / S, система характеризуется полнотой, безопасностью и простотой использования. Мощные функции обеспечивают систему контроля доступа, которая действительно разумна и безопасна.

Глобальный доступ к Интернету закладывает основу ReCon’s Enterprise Access Control and Attendance System. Основываясь на архитектуре сети B / S, система характеризуется полнотой, безопасностью и простотой использования. Мощные функции обеспечивают систему контроля доступа, которая действительно разумна и безопасна.